Die Check Point SD-WAN-Appliance vereint #Sicherheit mit #Netzwerkkonnektivität in Ihrem Unternehmen. ✅ Die #CheckPoint SD-WAN-Appliance bietet Ihnen als KMU in der Schweiz eine attraktive Möglichkeit, ihr Wide Area Network zu modernisieren. ✅ #SDWAN ist eine...

Die Check Point ThreatCloud sorgt für erhöhten Schutz und Sicherheit

Mit der Check Point ThreatCloud ist es möglich, fortschrittliche Angriffe abzuwehren und gleichzeitig Fehlalarme zu reduzieren. Dank der Kombination aus neuester KI-Technologien und Big-Data-Bedrohungsintelligenz werden Angriffsinformationen erkannt und in bekannte...

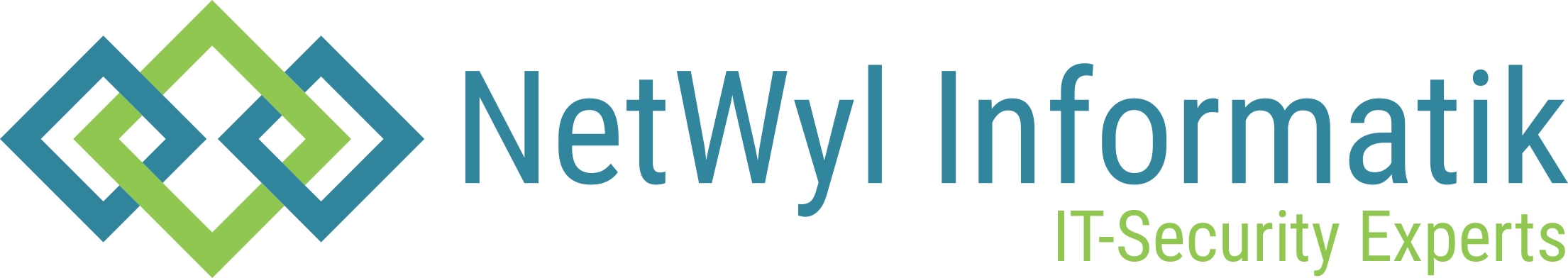

Check Point NGFW mehr als nur eine Next Generation Firewall

Die rasche Zunahme von Malware, die zunehmende Raffinesse der Angreifer und das Aufkommen neuer, unbekannter Zero-Day-Bedrohungen erfordern einen anderen Ansatz, um Unternehmensnetzwerke und -daten zu schützen. Durch die Verwendung verschiedener leistungsstarker...

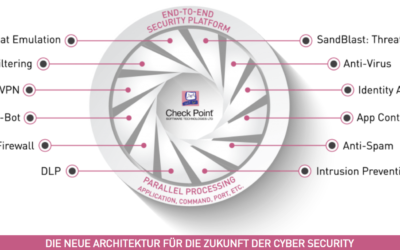

Bietet Microsoft 365 E-Mail genügend Schutz?

Nein! Um Ihren Mailaccount bestmöglich vor möglichen Hackerangriffen zu schützen, sollten Sie nicht vollständig auf den E-mail-Schutz von Microsoft 365 vertrauen, sondern eher auf Lösungen von Drittanbietern setzen. Die cloudbasierte Lösung bietet zwar...

Schützen Sie Ihren Mail-Account!

Hacker halten nicht nur Ausschau nach Zugangsdaten zu Ihren Bankkonten, sondern auch nach Ihrer Identität. Durch Übernahme von Konten in Cloud-Anwendungen gelangen Hacker an Ihre Login-Daten und können Aktivitäten in Ihrem Namen ausführen. Um Cyberangriffe zu...

Prüfen Sie Ihre IT-Sicherheit!

Zahlreiche Vorkommen zeigen das Hackerangriffe jeden treffen können. Durch die voranschreitende Digitalisierung sollte IT-Sicherheit ein wesentlicher Bestandteil jedes Unternehmens sein. Aber auch Privatpersonen sind vor Cyberangriffen nicht geschützt....

Warum das Patchen von Systemen so wichtig ist

Gerade für Unternehmen tragen Patching-Maßnahmen maßgeblich zur IT-Sicherheit bei. Auch wenn Updates in vielen Fällen als zeitaufwendiges Muss angesehen werden, sollten Sie das Risiko von Hackerangriffen nicht eingehen. Durch das Patchen werden bestehende Fehler des...

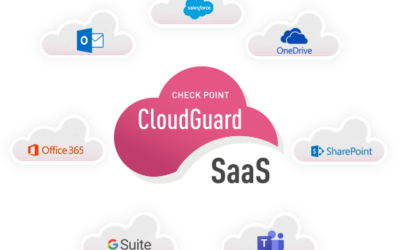

Gefährliche Risiken bei der Nutzung von Anonymer Proxyservern

Durch die vermehrte Nutzung von Anonymen Proxyservern kommt es zu einer großen Sicherheitslücke für Unternehmen, Bildungseinrichtungen und Organisationen. Aber auch Endnutzer sind davon betroffen. Mittels Anonymen Proxyservern können Internetfilter umgangen werden....

Intrusion-Prevention-Systeme

Intrusion-Prevention-Systeme als großer Vorteil Durch eine massive Angriffswelle auf ungepatchte on-premises Exchange Server konnten kürzlich innerhalb von 48 Stunden über 1.900 Exchange-Systemen mit WebShells über die ProxyShell-Schwachstelle infiziert werden. Über...